Inhaltsverzeichnis

- Elektromagnetische Abstrahlung der IT-Hardware

- Softwareschutz beim Abfangen elektromagnetischer Abstrahlung wirkungslos

- Wir entwickeln abstrahlsichere Systemlösungen

Elektromagnetische Abstrahlung der IT-Hardware

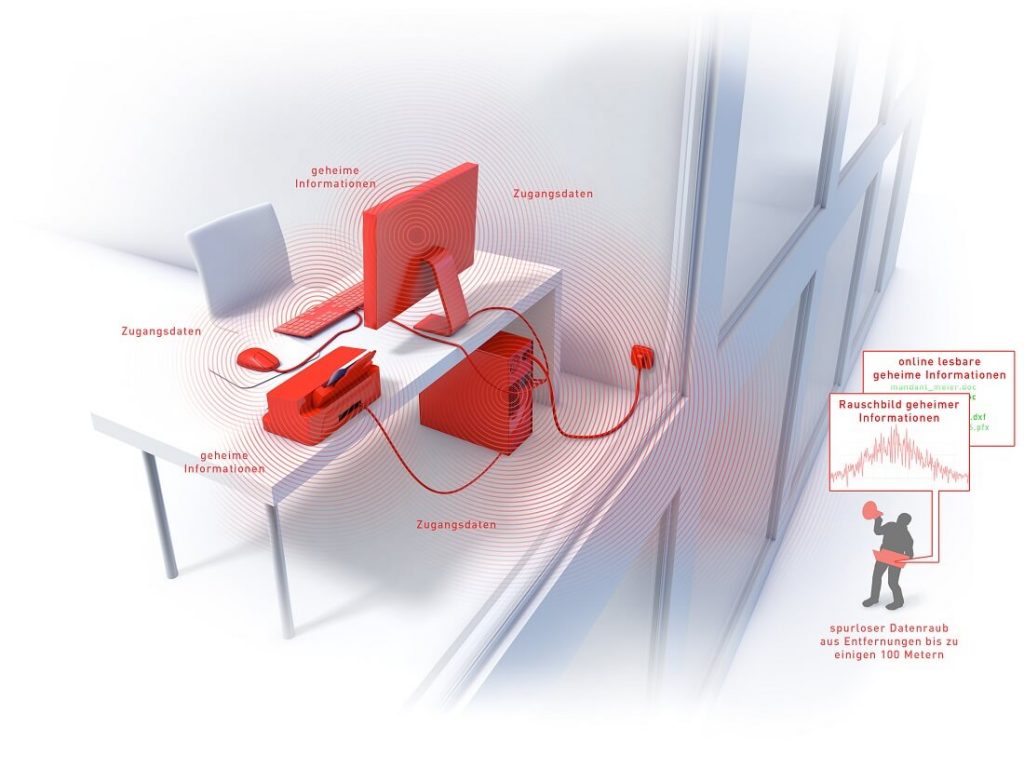

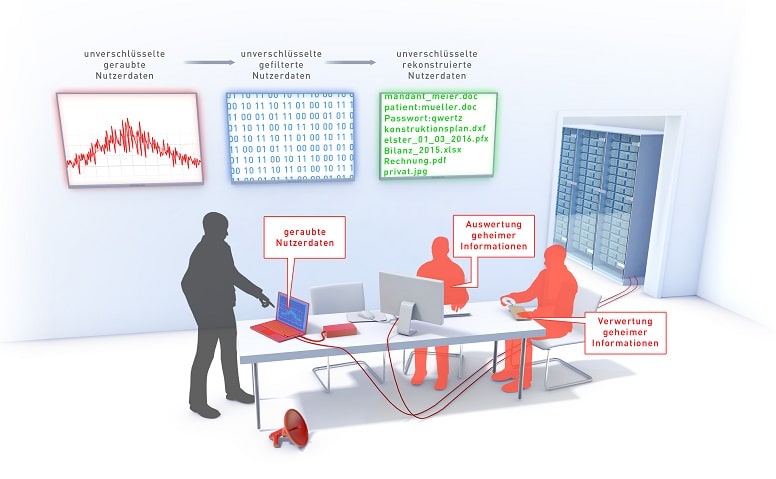

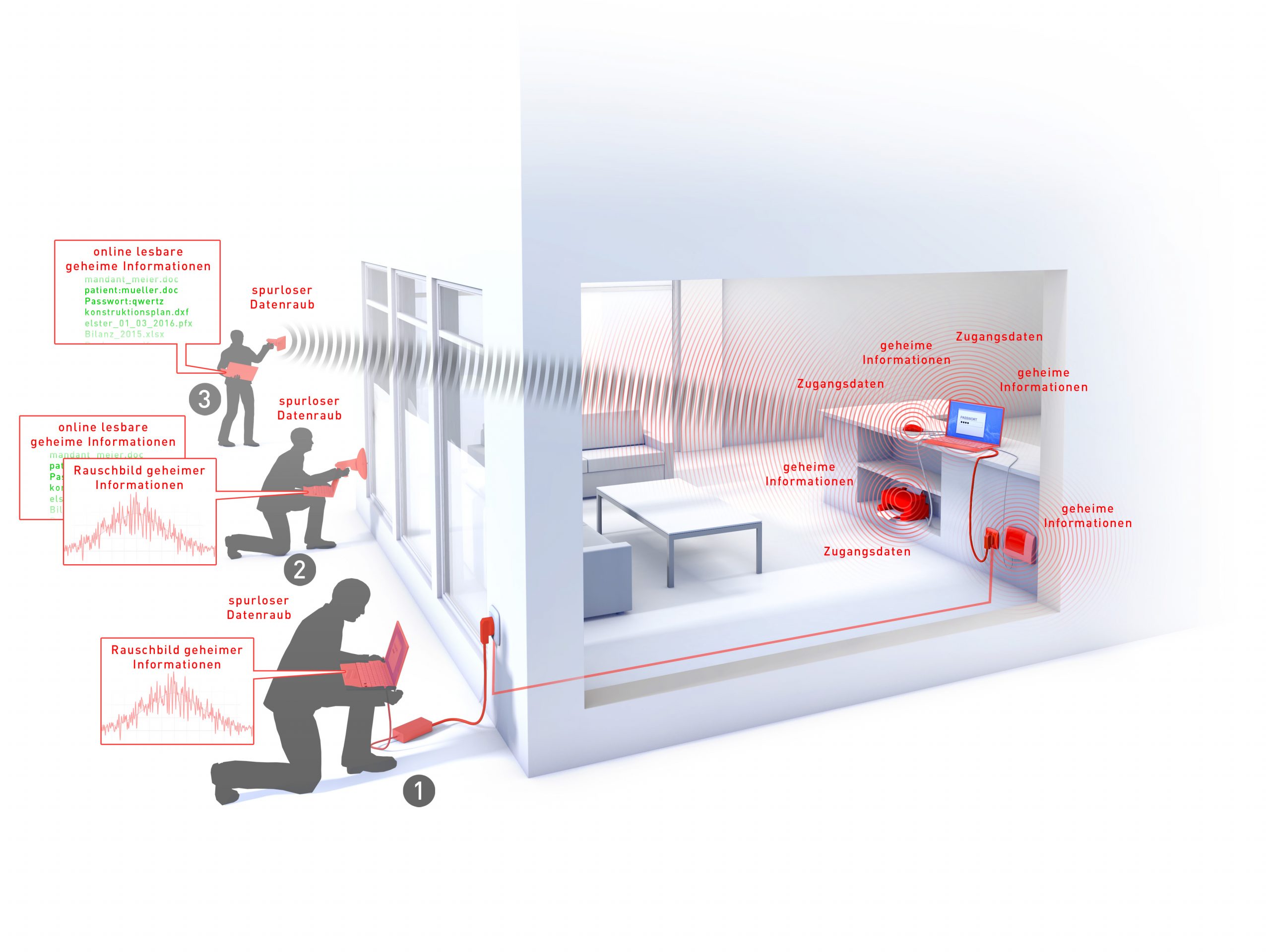

Laserdrucker, Scanner und Monitore erzeugen eine elektromagnetische Abstrahlung, welche geheime Zugangsdaten und sensible Informationen enthält. Datendiebe können diese Abstrahlung aus einer Entfernung von bis zu einigen hundert Metern als Rauschbilder oder direkt als Klardaten abfangen, speichern und auswerten.

Dies gelingt auch aus anderen Gebäuden heraus oder innerhalb eines Werksgeländes aus der Entfernung. Tastatureingaben können ebenfalls ohne Manipulation von IT-Kabeln oder dem Einbau von Signalverstärkern abgefangen werden.

Den IT-Betreibern fehlt oft das nötige Sicherheitsbewusstsein für die Gefahren im Umgang mit IT-Systemen und deren Hardware. Was würde der Leiter einer Behörde dazu sagen, dass trotz hoher Sicherheitsinvestitionen in den IT-Softwareschutz jeder Computermonitor im Gebäude alle sensiblen Daten, die auf dem Bildschirm sichtbar sind, wie ein öffentlicher TV-Sender in Echtzeit, unkontrolliert und für jeden zugänglich in die Umgebung abstrahlt?

Softwareschutz beim Abfangen elektromagnetischer Abstrahlung wirkungslos

Das Risiko für Datendiebe ist bei einem solchen Cyberangriff verschwindend gering. Angreifer können an dieser Schwachstelle relevante Daten in großen Mengen sammeln, ohne dabei entdeckt zu werden.

Antivirenprogramme, Firewalls und den Datenverkehr überwachende Algorithmen sind gegen diese Art des spurlosen Datenraubs völlig wirkungslos. Selbst IT-Spezialisten haben keine Möglichkeit, diese Art spurlosen Datendiebstahls zu erkennen oder zu rekonstruieren.

Wir entwickeln abstrahlsichere Systemlösungen

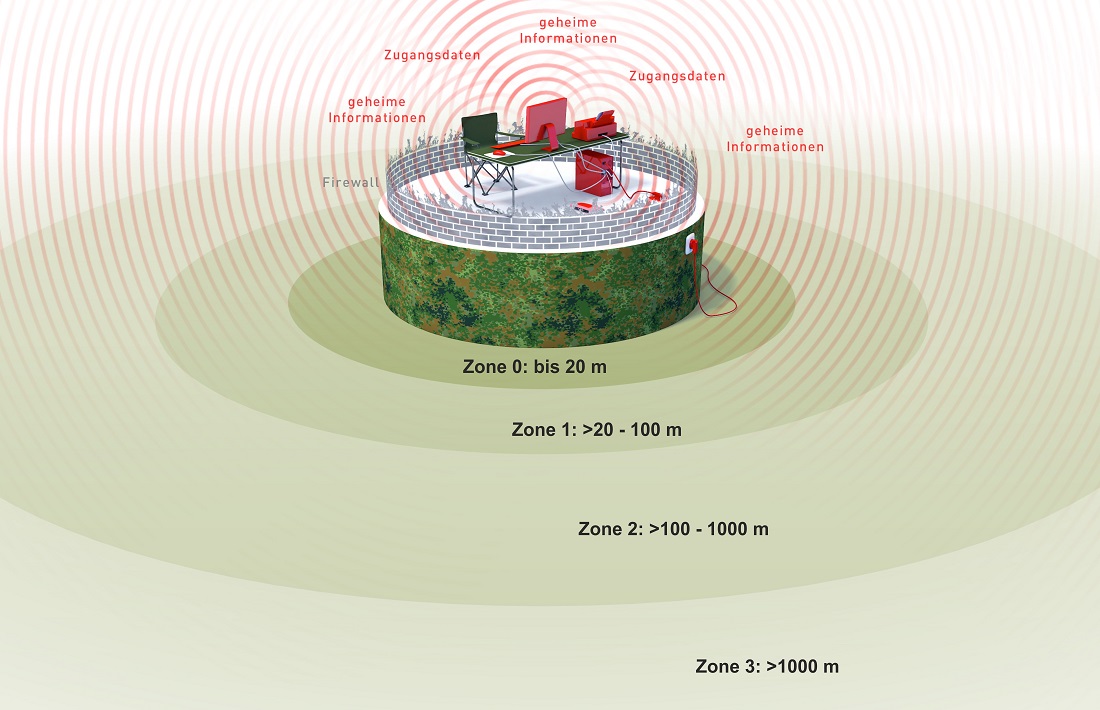

Unsere jahrzehntelange Erfahrungen in der Rüstungsindustrie ermöglicht uns die Entwicklung hochspezialisierten IT-Hardwareschutzes. Mit unseren nach Comsec-Zone 1 abstrahlgeprüften Geräten entsprechend des BSI Zonenmodells sind Sie vor Cyberangriffen über elektromagnetische Abstrahlung geschützt.

Sicherheitslücken an der Hardware sollten kein unterschätztes Risiko bleiben. Denn wussten Sie, dass Geschäftsführer persönlich dafür haften, wenn Schäden aufgrund ungeschützter IT-Hardware entstehen?