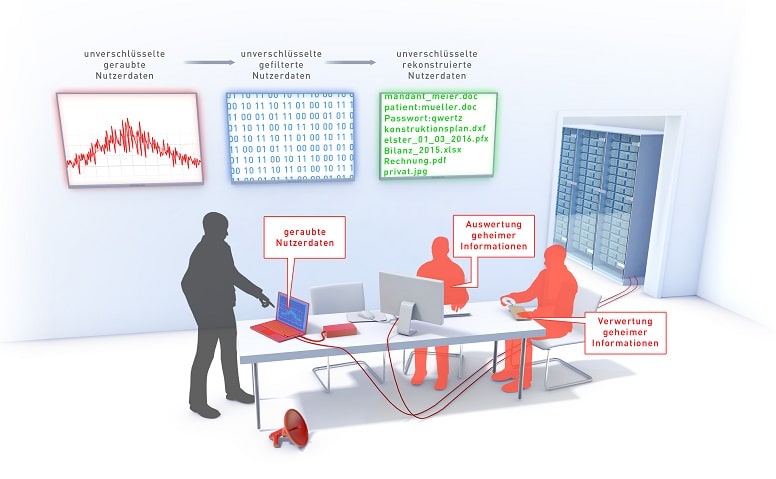

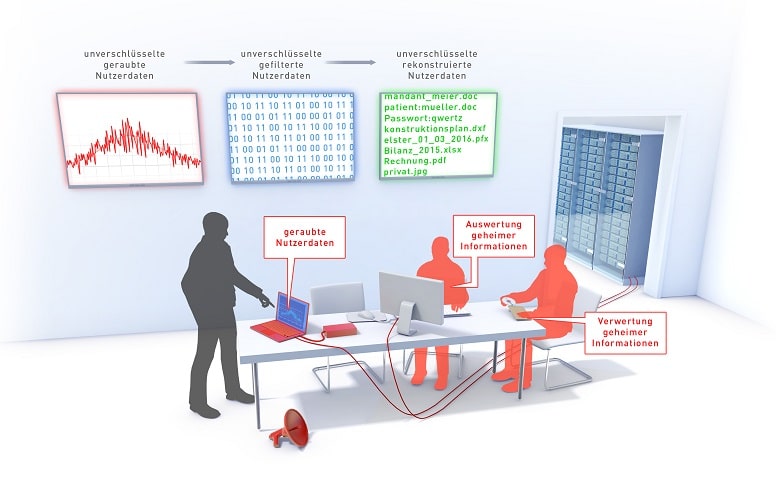

Sensible, vertrauliche und geheime Daten aus Unternehmen sind wertvolles Kapital für Nachrichtendienste und Cyberkriminelle. Dabei geht es häufig auch um Identitätsdiebstahl, erpresserischen Datenraub und digitale Spionage. Die Entschlüsselung, Aufbereitung und Auswertung der umfangreichen gestohlenen Daten erfolgen schnell, gezielt und professionell. Doch wie werten Cyberkriminelle die gesammelte Datenmengen aus?

Sensible Daten werden mit leistungsfähigen Signalprozessoren analysiert

Schon vor 20 Jahren konnten Datendiebe Signale durch „Kreuzkorrelation“ aus einem eine Million Mal stärkeren Rauschen herausfiltern. Heute helfen hochspezialisierte Softwaretools und leistungsstarke IT-Technik, Daten umfassend zu entschlüsseln und zu analysieren sowie ggf. mit anderen Datenbeständen zu verknüpfen.

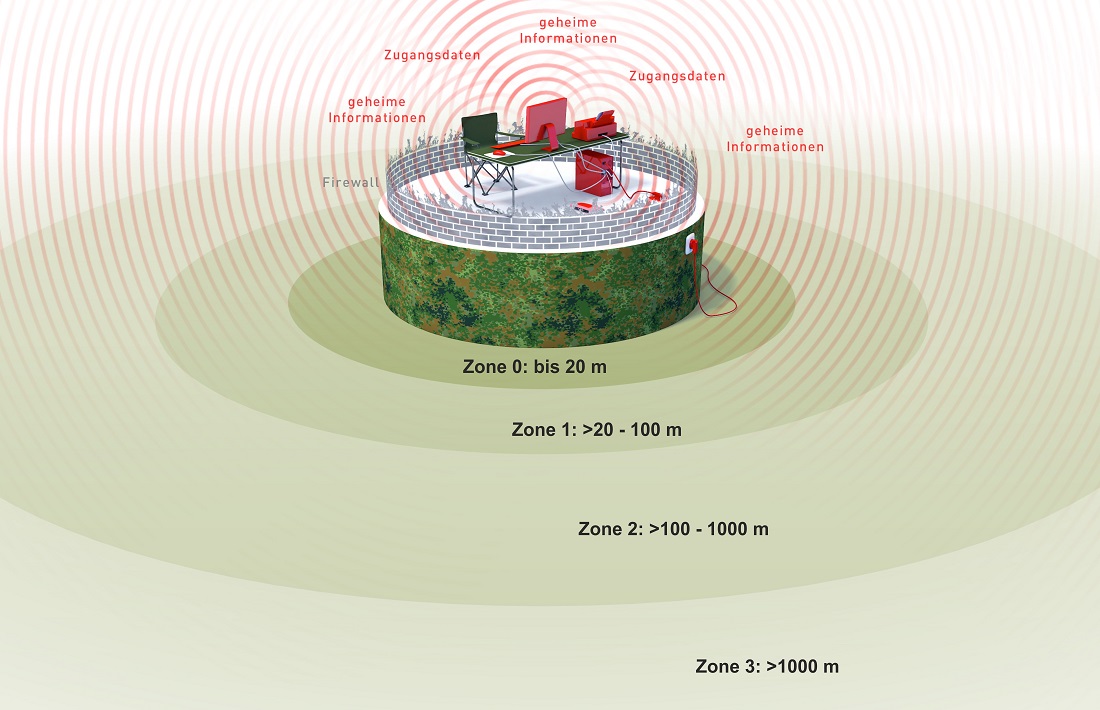

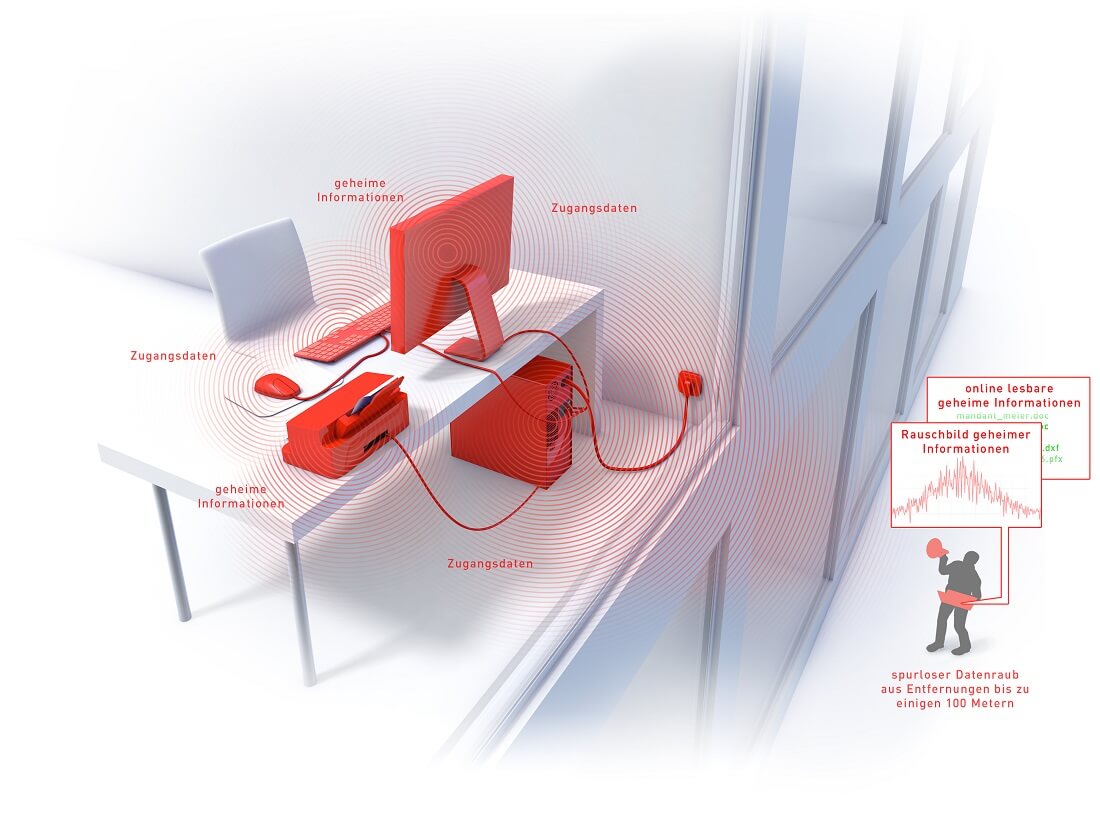

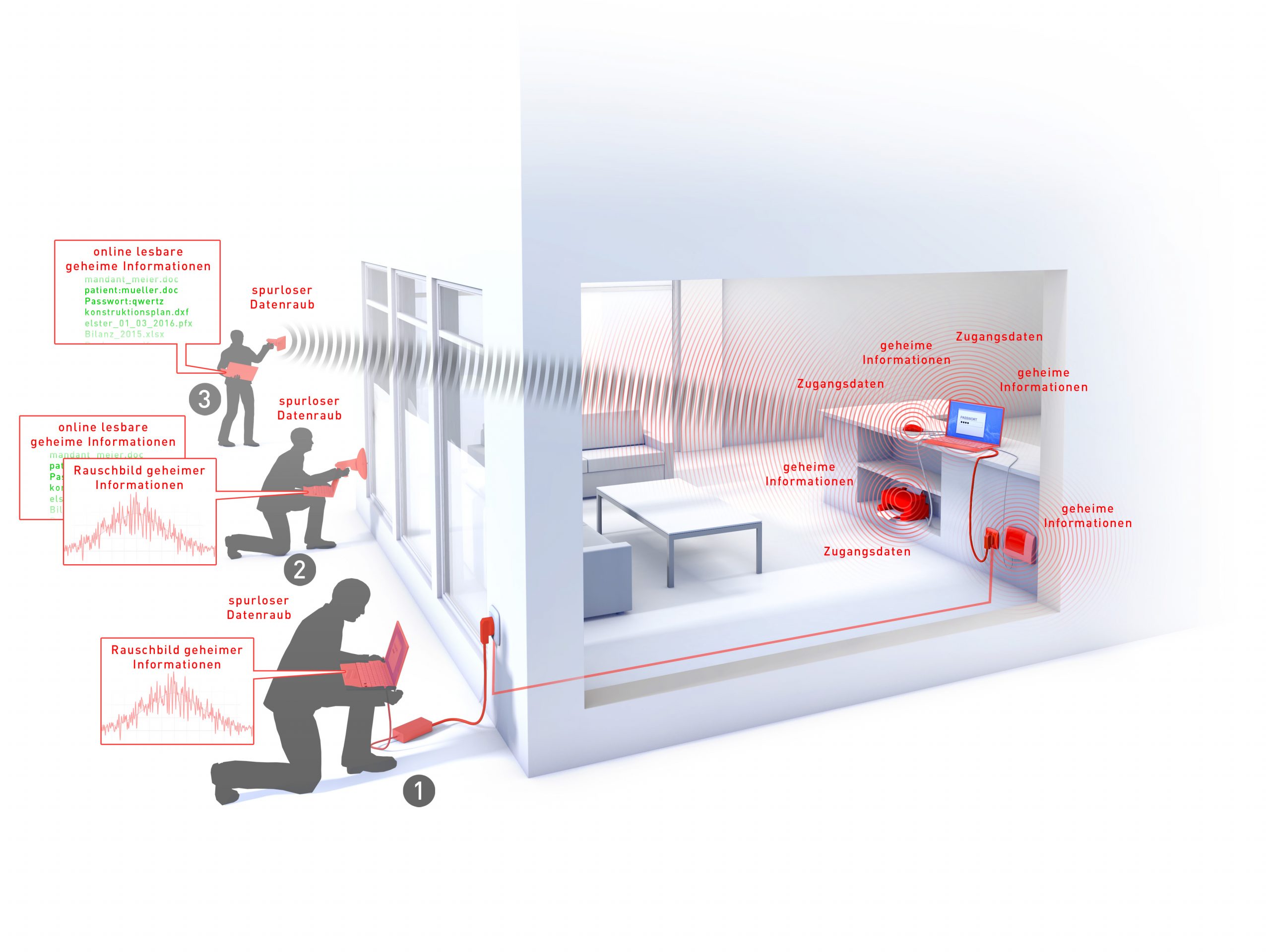

Professionelle Datendiebe nutzen sogenannte aktive Soft-Radios mit leistungsfähigen digitalen Signalprozessoren (DSPs), um komplexe Analyse-Algorithmen zu erstellen. Mit diesen Hilfsmitteln filtern Cyberkriminelle sensible Daten sicher und schnell aus der elektromagnetischen Abstrahlung (EMI) heraus, welche von der IT-Hardware am Computerarbeitsplatz unkontrolliert abgestrahlt wird. Alternativ werden die Daten, die unbewusst von der IT-Hardware ins Stromnetz des Gebäudes abfließen, aufgefangen.

Verknüpfung großer Datenmengen für präzise Informationen

Durch die Verknüpfung großer Datenmengen (auch aus unterschiedlichen Quellen) können sehr präzise Profile von Menschen, Projekten, Organisationsprozessen oder sicherheitsrelevanten Anlagen erstellt werden. Bevor Cyberkriminelle oder Nachrichtendienste gezielte digitale Angriffe starten, sammeln sie detaillierte Informationen über die geplanten Angriffsziele oder Personen.

Schützen Sie Ihre sensiblen Daten mit der NOSPY BOX

Sie möchten Ihre sensiblen Daten effektiv und ohne großen Aufwand vor Cyberkriminellen schützen? Dann ist unsere patentierte NoSpy-Box® genau das Richtige für Sie. Die NoSpy-Box® macht sämtliche abfließenden Daten für Datendiebe und Geheimdienste unbrauchbar. Dabei ist diese so einfach nutzbar wie eine Steckdose. Schließen Sie Ihre IT-Hardware wie PC, Monitor und Scanner einfach über unsere NoSpy-Box® an den Strom. Das speziell entwickelte Data-Cut-Out-Filtersystem sorgt anschließend dafür, dass Ihre Daten weder lesbar noch rekonstruierbar sind. So sind Sie und Ihr Unternehmen oder Ihre Behörde vor Cyberangriffen auf Ihre IT-Hardware geschützt. Überzeugen auch Sie sich von der unkomplizierten und wirkungsvollen Technik unserer NoSpy-Box® und senden Sie uns jetzt eine unverbindliche Anfrage!